網絡安全威脅超跨張!2017 年資安事件 5 大預言

就快又來到了 2016 年年尾了,每年這個時候各家廠商便會開始對來年的一些趨勢進行預測,而今年我們第一份收到的預測是由 Check Point 提供的,當中她們總結了 2016 年資安事件並對來年作出預測,我們且看看她們的預測是否準確。

2016 年是各行各業、各種大小型企業屢遭資料外洩之苦的一年,即使相關機構適時發出了預警,而事實一再證明,在複雜的網路攻擊面前,沒有人可以免受攻擊。

根據身份竊盜資源中心(Identity Theft Resource Center)統計,截至今年 10 月 19 日為止,已發生 783 起記錄在案的資料外洩事件,累計多達 2900 多萬筆資料(請注意,這數字並不包括那些僅公布發生資料外洩事件,但卻不願公布細節的公司的外洩狀況。)這告訴我們什麼呢?資料外洩正變得越來越普遍,全無減緩趨勢。此外,研究還發現這些外洩事件多數是針對高價值的資料:社會安全碼、加密醫療資訊、信用卡和簽帳卡號碼、網路釣魚、外包商/協力廠商導致的外洩,甚至還有電子郵件、密碼和其他的使用者登錄資訊。

展望 2017 年,Check Point 預計將會出現以下的安全威脅和趨勢:

流動裝置

針對流動裝置的攻擊持續增長,研究人員發現來自於流動裝置的企業資料外洩事件,將成為最重要的企業安全問題。最近有國家支援的駭客,針對記者手機上的資料進行攻擊,意味著這些攻擊方法已經在全球蔓延,未來大家也會看到組織型犯罪者採用這種方法。

工業用物聯網(IoT)

在明年,網路攻擊的範圍將擴展至工業用物聯網。資訊技術(IT)和作業技術(OT)的融合,使環境變得更加脆弱,特別是作業技術或資訊採集與監控系統(SCADA)等環境。這些環境通常採用舊型系統,通常缺乏可用的修補程式,或更糟,根本不進行修補。製造業需要將系統和實體安全控制擴展至單一虛擬平台,並在 IT 和 OT 環境中落實威脅防護解決方案。

關鍵基礎架構

關鍵基礎架構極易受到網路攻擊。幾乎所有的關鍵基礎架構設施,如核電廠和電訊塔,都是在網路攻擊威脅出現之前便設計和建造的。在 2016 年初,便有新聞報導指出,發生了有史以來第一次因網路攻擊蓄意造成的停電事故。關鍵基礎架構的安全規劃人員需要為一切可能性做好規劃,其網路和系統將會發現與許多攻擊方法與眾多不同攻擊發動者(包括來自民族國家、恐怖主義,語組織型犯罪)採行的方法一致的現象。

威脅防禦

對於企業來說,勒索軟體將變得和分散式阻斷服務(DDoS)攻擊一樣普遍,如何預防這些攻擊,將成為企業營運成本的一環。由於勒索軟體的存在,企業需要部署多方面的預防策略,包括進階沙箱和威脅萃取,以有效保護其網路安全。企業也需要考慮其他的方法來應對發起勒索軟體活動的攻擊者,例如與同業協調進行取締和執法行動,以及建立預備資金以加速付款(如果這是唯一的可以降低損害的選擇)。我們也將看到「合法的」攻擊者發動更有針對性的攻擊,來影響或讓一個組織噤聲。剛剛結束的美國總統競選活動,便顯示了這種可能性,並且將成為未來大選的先例。

雲端運算

隨著企業持續在雲端儲存更多資料,等於為駭客打開通往其他企業資訊系統的大門。攻擊、中斷或關閉主要的雲端服務供應商,將衝擊該供應商所有客戶的業務。這種具備干擾性的作法,將被作為影響特定競爭對手或組織的手段,更由於鎖定的競爭者將僅是眾多受影響者之一,使得攻擊動機更難被發現。此外,勒索軟體攻擊也將影響更多雲端運算資料中心。隨著越來越多的企業組織採用包括公有雲和私有雲在內的雲端運算架構,這些類型的攻擊自然會開始尋找新的方法來攻擊這些新的基礎架構類型,藉由加密檔從此雲傳播到彼雲,把雲端運算架構當成是擴大攻擊效果、範圍的工具。

最近發表的 Check Point 安全報告,在某種層面上,對 2017 年資訊安全提出了一個複雜的預警。就行動、雲端運算和物聯網而言,其企業採用的引爆點早就已經發生,如今也都成為業務運作重要的一部分,而網路犯罪者亦已因應這些轉變,調整了攻擊技術。更令人感到擔憂的是,從惡意軟體和勒索軟體採用的手法,研究人員已經發現駭客這種與時俱進的轉變,便是每分鐘都會有新的變種出現。採用特徵比對技術的防毒軟體便足以對抗惡意軟體的時代已經過去。企業組織可以依據上述預測來制定自家的資訊安全計畫,以在新型態的網路威脅面前能領先一步,並在攻擊可能造成損害之前,便加以阻止。

以上資訊由www.hkitblog.com提供

Categories: 未分類 Tags: CHECK POINT, 基礎架構攻擊, 威脅防禦, 流動裝置安全, 物聯網安全, 網絡安全, 網絡安全趨勢, 網絡攻擊, 資安, 資安漏洞, 資安趨勢, 雲端安全, 駭客入侵, 駭客攻擊

全長 10,900 公里!亞太直達海纜正式完工

世界各國之間的互聯網傳輸,基本上都需要依賴早已鋪設好在海底的傳輸電纜才可,因此當某些海域發生大型地震時,很多時便會令藏於海底的電纜出現問題,繼而影響到附近周邊地區的互聯網傳輸過程。

當然我們可通過 Proxy 等方式進行連接,但始終是比較麻煩!由於鋪設海底電纜需要花巨額投資,因此鋪設全新海底電纜並不是常有的事。舉個例子,近日正式完工的新一代亞太大頻寬海纜-亞太直達海纜 (Asia Pacific Gateway, APG) 便需花上高達新台幣 200 億元!

該海纜由中華電信及 12 家亞太地區主要運營商共同投資興建,總工程費近新台幣 200 億元,全長 10,900 公里,共有 11 個登陸點,連接台灣、日本、韓國、中國大陸、香港、越南、泰國、馬來西亞、新加坡等國家與地區;該海纜系統採用了 100Gbps 光傳輸技術,總設計容量超過 54Tbps。

為了令其更穩定及盡量降底損壞風險,亞太直達海纜具備亞太地區涵蓋國家最廣之優勢,路由規劃特別避開巴士海峽海纜易中斷之海域,降低台灣連外網路中斷風險。而該海纜能提供亞太區域低延時之語音及數據服務,大幅提升亞太地區之間的網路傳輸速度。

以上資訊由www.hkitblog.com提供

很多企業都會採用由 ISP 所提供的各種服務又或者是 IT Support,然而這些由 ISP 提供的服務是否能滿足到你所需?來替你進行 IT 支援的技術人員是否連 Windows Format 都未懂得?

原來很多網絡服務供應商所提供的服務及方案都未必能滿足到企業的期望。近日一份由 IDC 進行的調查便顯示,現時很多企業都會將安全(52%)、雲端(43%)與流動性(32%)視為首要科技需求;今次的調查對象覆蓋非洲、美洲、亞太區、歐洲、中東及北非共 32 個國家的企業及服務供應商。研究結果顯示,企業認為合作夥伴是其制定決策過程的關鍵,意味著透過物色適合的合作夥伴,服務供應商可以在這個市場版塊開拓更多商機。

據該項全球研究顯示,企業認為服務供應商擁有最適合的資源協助增加其網絡容量或覆蓋範圍(73%),或提供混合網絡(66%)服務,而有接近半數(48%)的企業認為其網絡服務供應商是滿足其雲端需求的最佳選擇。約有三分之一(31%)的企業認為,由其服務供應商提供的雲端服務有助他們在雲端業務上發展得更佳。

其實透過與適合的夥伴合作,服務供應商能夠在增長領域開拓新的收入來源,如雲端及統一通訊及協作(UCC),而毋須增加投資,從零開始開發自己的解決方案。透過與志同道合的企業聯手合作,服務供應商具備最佳優勢解決其客戶日益複雜的 IT 需求,並促進數碼轉型。

約有四分之三(76%)的服務供應商則認為,支持僱員的流動性是企業 UCC 策略的關鍵,然而僅有四分之一(26%)的企業視之為首要需求。儘管有超過四分之一(27%)的企業認為僱員未準備就緒是採用 UCC 策略的障礙,然而受訪的服務供應商並不將其視為客戶面對的一項問題。

研究亦顯示,有近半數(41%)服務供應商對合作未有明確的立場。相反,有過半數(57%)的企業表示,選擇服務供應商時,物色到可以填補其產品的差距或延伸業務覆蓋範圍的合作夥伴很重要。此外,服務供應商亦將企業制定決策時對聲譽的重視程度高估了三分之一(30%)。

以上資訊由www.hkitblog.com提供

流動辦公是員工期望:唯很少公司能夠做到! – HKITBLOG

流動辦公是員工期望:唯很少公司能夠做到!

隨著科技進步,現時流動辨公已成為很多高管的指定動作,唯對於一般員工來說,礙於公司制度,很多時都無法做到流動辦公。近日英國電信(BT)便為此進行了一項研究,當中發現有三分之二(67%)的英國上班族認為流動辦公比向他們提供公司車更重要,且有半數的英國上班族表示需要隨身攜帶大部分辦公所需文件。不過,儘管員工希望獲得全新的靈活辦公模式,企業組織卻依舊很難突破技術和預算方面的限制,讓靈活辦公變成現實。

BT 發表一項名為「流動化增效」(The Mobile Multiplier) 的研究,針對法國、德國、西班牙和英國大型組織機構中的 1,500 名職員進行了獨立調查。研究發現,當進入新時代後,流動辦公便不再是奢望。調查結果還顯示,上班族還希望能擺脫靜態辦公室的鉫鎖,從而享有靈活辦公的好處,當中有 76% 的受訪者將靈活辦公列入了他們優先考慮事項的前三大位置。

同事間如何有效溝通依舊是一個大問題。有員工表示,在遠端辦公過程中,等候回復的時間會延誤決策(約佔 54% 的受訪僱員), 而在讀取文件和檔案的過程中也會遇到困難(約佔受訪職員的 43%)。

由此可見,他們需要獲得更優良的技術。其中有三分之二上班族表示,更好的溝通能夠真正説明他們的機構取得成功。上班族尤其希望在技術升級後可讓他們有效運用智能手機更多功能,其中包括熒幕共用(69%)、即時通信(62%)和視像會議(48%)。

此外,研究還發現預算也是另一大顧慮。企業通常要為員工的流動辦公設備提供 75% 左右的費用,員工也知道這會限制他們對流動辦公設備的使用。例如,有五分之一的上班族表示,他們的流動數據流量經常不敷應用;有 37% 的上班族表示,基於漫遊費用方面的考慮,他們在國外出差期間並不會經常使用流動設備。

以上資訊由www.hkitblog.com提供

遺失流動裝置時如何確保電郵安全性? – HKITBLOG

遺失流動裝置時如何確保電郵安全性?

現時很多人都會將電郵加到電話之中,以便隨時接收到最新的郵件,緊貼一手業務資訊。而現時透過個人的智慧型手機或平板電腦來同步 Exchange Server 的信箱、行事曆以及連絡人,是一件非常容易的事,因為就算使用者沒有特別加裝 Outlook 的 App,只是使用原廠內建郵件相關 App,如今大多數也都支援了 Exchange Server 信箱的連線存取。如此說來這一些資訊工作者的行動裝置中,便會儲存了許多與公司商務往來的敏感訊息,這時候如果人員不慎遺失了行動裝置該怎麼辦呢?

針對這類的問題不必太過擔心,因為目前大多數的行動裝置都有自家的尋找裝置 App 之內建功能,讓使用者可以透過裝置的網站登入,以 GPS 的定位功能迅速找到裝置所在的大概位置,必要時還能夠遠端觸動鈴聲、傳送螢幕訊息以及執行遠端重置作業。

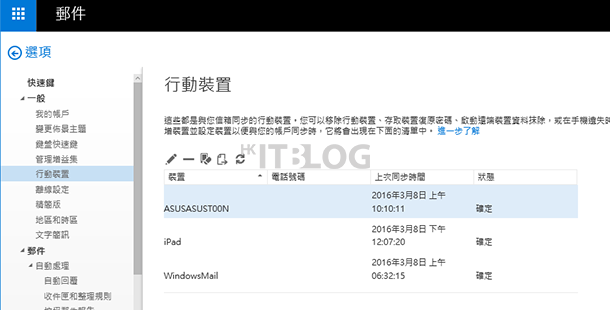

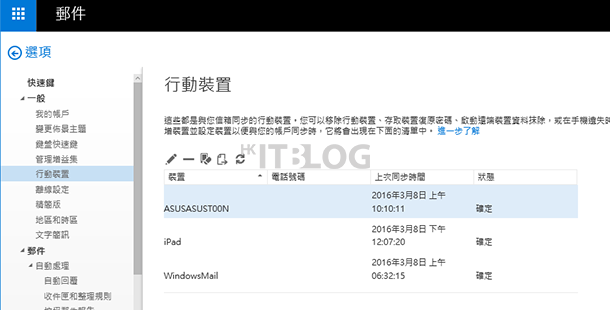

其中遠端重置作業,就是將該裝置的系統回復到原廠出廠狀態,如此裝置中所有已同步或下載的資料便會遭到清除。關於這項功能在 Exchange Server 2016 中也有提供,而且可以由系統管理人員來執行,或由使用者來自行在 Outlook 網頁版中來執行。如圖 51 所示以後者的操作方法來說,使用者只要在[一般]\[行動裝置]的頁面中,便可以看到所有已連線同步過的行動裝置,例如有 Android、iOS 以及 Windows 相關的行動裝置,通通都是可以受到遠端控管的。

圖 51 行動裝置管理

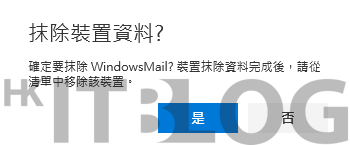

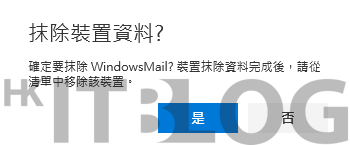

如圖 52 所示的訊息提示頁面,便是筆者執行了要遠端刪除裝置資料的功能,這時候如果使用者點選[是],則遠端刪除便會在該裝置的連線中被觸發。但您可能有一個疑問,如果目前該裝置沒有連線 Internet 或是處於關機狀態時怎麼辦?別擔心!因為一旦此動作要求已經被送出後,目標的裝置只要任何時候一連線上網,就會被觸發遠端刪除作業。

圖 52 遠端抹除資料

關於行動裝置的管理除了可以執行遠端刪除作業之外,使用者或管理人員也可以隨時開啟如圖 53 所示的[行動裝置詳細資料]頁面來檢視裝置的完整資訊內容,包括了最新同步的時間、裝置類型、行動網路、裝置識別碼、存取狀態、更新原則的時間等等。

圖 53 行動裝置詳細資訊

結論

本文所實戰講解的僅是在 Exchange Server 2016 訊息協同合作中,最基礎的活用技巧。若想要更深入發揮它的完整協作能力,則必須進一步整合 Office Online Server、SharePoint Server 以及 Skype for Business Server,但上述這些伺服器應用平台,並非都是必要的選項,而是可以根據實務上的需要來選擇導入,例如您只是想要做到 Email 附件文件內容的預覽,則可以選擇多增加一部輕量型的 Office Online Server 即可。若是希望完整提供整合通訊(UC)的服務給所有資訊工作者,則加入 Skype for Business Server 的建置與整合肯定少不了。同樣的即便完成了這一些進階的整合建置,往後對於一般用戶的教育訓練,讓他們持續不間斷的學習新工具,仍是非常重要的,也唯有如此才能真正展現 IT 單位存在的價值。

以上資訊由www.hkitblog.com提供

Categories: 市場快訊 Tags: Exchange Server 2016, Exchange Server 2016 Outlook, Exchange Server 2016 Outlook 網頁版, exchange server 2016 教學, OFFICE 365, OUTLOOK, 微軟, 微軟 Email, 微軟 Exchange, 手機資料, 手機遺失, 手機遺失定位, 手機遺失怎麼辦, 手機遺失處理, 網頁版, 行事曆, 行事曆管理