資安趨勢預測大不同!業界同行如何預測 2017 發展?

每到了年尾時,各家廠商都會針對來年進行趨勢預測,而在這些預測之中,究竟其準確性有多大呢?恐怕要到明年年尾時才會知曉。

其實我們每年都會收到很多趨勢預測報告,而這些預測的趨勢很多時都會出現重複情況,按常理來說相同的趨勢預測在不同報告之中所出現的次數愈多,其準確性便會愈高,因此我們便綜合了各家廠商的報告,並將出現最多的相同趨勢預測向大家分享。

1. 物聯網安全成關注

物聯網安全已成為各家資安廠商的熱話,在今次作比較的四家資安廠商報告之中,基本上每一家都將物聯網放在最前的預測趨勢位置。現今智能數碼網和相關的數碼科技平台及應用程式架構,令網絡安全更複雜;再加上物聯網欠缺統一的平台標準,因此傳統的防禦方案很多時都未能針對物聯網的設備作資安防禦。除此之外,物聯網的設備及系統都是較新鮮的事物,而新的系統往往會出現很多未知的弱點,因此物聯網將勢必成為全球駭客的目標。

2. 針對流動裝置攻擊愈來愈多

有超過一半資安廠商提出的就是針對流動裝置的攻擊。現時針對流動裝置的攻擊持續增長,而這亦將會成為未來最重要的企業安全問題;由於流動裝置之中很多時都儲存了個人以及是工作相關的機密資料,再加上用户對流動裝置的資安關注遠比傳統的電腦系統低得多,針對流動裝置的攻擊亦會較為容易,這使得駭客會更專註於針對流動裝置發動攻擊,因此在未來針對流動裝置的攻擊次數將會愈來愈多。

3. DDoS 攻擊明顯增加

DDoS 相信大家都已聽說過,早前針對香港政治團體的 DDoS 攻擊便是其中一例。在今次比較的四份報告之中,有兩份都有提及 DDoS 攻擊;其實要發動 DDoS 攻擊是最為容易不過的事情,只需通過一些工具再配合彊屍網絡便可,所以 DDoS 攻擊已成為最容易及影響力最大的攻擊之一。

因此企業必需部署多方面的預防策略,這樣才可有效保護其網絡安全;其中一份報告亦建議企業亦需要考慮其他的方法來應對發起勒索軟體活動的攻擊者,例如與同業協調進行取締和執法行動,以及建立預備資金以加速付款。

4. 駭客工業的冒起

在四份報告之中有一半都提到駭客工業的冒起。現時要針對不同的目標發動攻擊,其實已可簡單的從地下討論區光顧一些駭客組織所提供的駭客服務即可輕鬆向目標發動攻擊。

而在地下的討論區之中,現已開始出現一些十分有規模的組織,這些駭客組織擁有十分充足的員工去接單、跟單以及提供客户服務跟進攻擊成效,一點也不馬虎,難怪就連一些國家都會與這些組織合作。

根據我們比較的其中一份報告中便有明確指出,現時一些流氓國家或將與犯罪組織聯合謀取錢財,充實國庫;其中一個例子就是 SWIFT 攻擊,這種威脅可能導致國家政治、軍事或金融系統癱瘓。

至於其他的資安趨勢預測,四家廠商都不盡相同,其中有些會提及針對雲端的,而有些則提到 SSL 認證濫用等情況,姑勿論如何,我們希望上述簡單的綜合報告能讓大家更了解未來的資安趨勢發展,從而提早作好預備以免「中招」。

以上資訊由www.hkitblog.com提供

Categories: 市場快訊 Tags: DDOS, DDoS 攻擊, SSL 認證, SWIFT 攻擊, 安全, 流動裝置, 物聯網, 物聯網安全, 趨勢預測, 駭客, 駭客工業

隨著技術成熟、流動辦公將成企業主流模式 – HKITBLOG

隨著技術成熟、流動辦公將成企業主流模式

隨著統一化通訊即服務 (UCaaS) 在全球及企業內部不斷發展,該技術已愈趨成熟並能滿足更多不同類型企業的需要;而在 2017 年,企業亦將會面臨一些意想不到的轉變,包括:

1. 流動辦公將成企業主流模式

在 2016 年 10 月,利用手機和平板設備的流動瀏覽流量首次超越桌面電腦的瀏覽流量。企業員工在辦公場所使用流動裝置日益頻繁,並會優先以流動裝置處理公務。縱使桌面電腦功能仍然較廣泛,但已變成次要的商務設備。這種辦公模式有助推動新技術的開發以及以流動裝置作為首選的商務設備,其次是桌面電腦及 web 用戶端。儘管桌面電腦仍有其重要性,惟工作負載將比以往更常遷移至流動應用程式,而新的功能亦將率先適用於流動裝置。

2. 企業辦公模式須配合 Z 世代員工的需要

Z 世代將於這十年內投身職場,故此,企業必須應付新生代員工對辦公模式所帶來的轉變。Z 世代在通訊無間斷的環境下成長,他們積極在社交平台上分享內容,而且接收內容的渠道眾多,因而對通訊工具的表現要求極高,更無法忍受及採用效能欠佳的技術。由於 Z 世代明白到他們可以自行選擇所需的生產力工具,甚至會建議企業採納有用的新技術,企業必須更積極回應員工對技術的需求,還要大幅提升協作的靈活性,實現前所未有的互聯互通。

3. 數碼助理及網絡機械人在工作間盛行

有愈來愈多企業將藉著網絡機械人打造更強的情境感知技術,以及提高在工作場所的決策速度和準確性。網絡機械人利用與日俱增的用戶數據及更臻完善的分析工具,可在決策時創造實際價值。

有不少企業正開發針對工作間的網絡機械人技術,以改善其聯絡中心應用程式或銷售支援工具。舉例來說,Chyme 的網絡機械人使聯絡中心的員工能夠識別客戶過往的行為模式,從而迅速釐清對方目前的問題。Kore 的 Smart Bot 協助零售商透過簡單的即時通訊平台,自動檢查特定商品有存貨與否。網絡機械人技術將繼續在企業工作間拓展,讓企業可從不斷進化的大數據分析及機器學習中獲取實際價值。

4. 協作技術平台加以整合完善

IDC 預料到了 2019 年,有 75 % 的 IT 支出是來自雲端、流動、分析和社交媒體服務等第三平台技術。這種技術投資上的轉變為工作場所的生產力及協作工具帶來變化。在協作方面,終端用戶在企業獲得決策權。這不但有助提高技術易用性,還能打造更理想的整體用戶體驗。為了解決技術整合和兼容方面的問題,企業不再追求最頂尖的解決方案,而是傾向更綜合及全面的方案。隨著廠商紛紛摒棄開發獨立技術,轉而致力打造最全面的方案,市場上將出現更多企業合作或合併。由於企業為免遇到技術整合的困難而摒棄單點解決方案,整合式協作平台方面的 IT 支出將持續上升。

5. 統一化通訊即服務拓展至全球

到了 2019 年,全球統一化通訊及協作市場的支出預料達到 350 億美元。美國的雲架構及雲技術發展成熟,致使統一化通訊即服務在當地面世,繼而逐步擴展至北美洲以外的地區,故該服務在明年將於美國以外的市場被廣泛採用以及錄得大幅增長。其中,歐洲、亞太區和澳洲正開始部署統一化通訊即服務方案及所需基建。隨著歐洲及亞太區開始更迅速採用統一化通訊即服務,該技術在全球的發展步伐將更趨平衡。

以上資訊由www.hkitblog.com提供

資安趨勢預測大不同!業界同行如何預測 2017 發展?

每到了年尾時,各家廠商都會針對來年進行趨勢預測,而在這些預測之中,究竟其準確性有多大呢?恐怕要到明年年尾時才會知曉。

其實我們每年都會收到很多趨勢預測報告,而這些預測的趨勢很多時都會出現重複情況,按常理來說相同的趨勢預測在不同報告之中所出現的次數愈多,其準確性便會愈高,因此我們便綜合了各家廠商的報告,並將出現最多的相同趨勢預測向大家分享。

1. 物聯網安全成關注

物聯網安全已成為各家資安廠商的熱話,在今次作比較的四家資安廠商報告之中,基本上每一家都將物聯網放在最前的預測趨勢位置。現今智能數碼網和相關的數碼科技平台及應用程式架構,令網絡安全更複雜;再加上物聯網欠缺統一的平台標準,因此傳統的防禦方案很多時都未能針對物聯網的設備作資安防禦。除此之外,物聯網的設備及系統都是較新鮮的事物,而新的系統往往會出現很多未知的弱點,因此物聯網將勢必成為全球駭客的目標。

2. 針對流動裝置攻擊愈來愈多

有超過一半資安廠商提出的就是針對流動裝置的攻擊。現時針對流動裝置的攻擊持續增長,而這亦將會成為未來最重要的企業安全問題;由於流動裝置之中很多時都儲存了個人以及是工作相關的機密資料,再加上用户對流動裝置的資安關注遠比傳統的電腦系統低得多,針對流動裝置的攻擊亦會較為容易,這使得駭客會更專註於針對流動裝置發動攻擊,因此在未來針對流動裝置的攻擊次數將會愈來愈多。

3. DDoS 攻擊明顯增加

DDoS 相信大家都已聽說過,早前針對香港政治團體的 DDoS 攻擊便是其中一例。在今次比較的四份報告之中,有兩份都有提及 DDoS 攻擊;其實要發動 DDoS 攻擊是最為容易不過的事情,只需通過一些工具再配合彊屍網絡便可,所以 DDoS 攻擊已成為最容易及影響力最大的攻擊之一。

因此企業必需部署多方面的預防策略,這樣才可有效保護其網絡安全;其中一份報告亦建議企業亦需要考慮其他的方法來應對發起勒索軟體活動的攻擊者,例如與同業協調進行取締和執法行動,以及建立預備資金以加速付款。

4. 駭客工業的冒起

在四份報告之中有一半都提到駭客工業的冒起。現時要針對不同的目標發動攻擊,其實已可簡單的從地下討論區光顧一些駭客組織所提供的駭客服務即可輕鬆向目標發動攻擊。

而在地下的討論區之中,現已開始出現一些十分有規模的組織,這些駭客組織擁有十分充足的員工去接單、跟單以及提供客户服務跟進攻擊成效,一點也不馬虎,難怪就連一些國家都會與這些組織合作。

根據我們比較的其中一份報告中便有明確指出,現時一些流氓國家或將與犯罪組織聯合謀取錢財,充實國庫;其中一個例子就是 SWIFT 攻擊,這種威脅可能導致國家政治、軍事或金融系統癱瘓。

至於其他的資安趨勢預測,四家廠商都不盡相同,其中有些會提及針對雲端的,而有些則提到 SSL 認證濫用等情況,姑勿論如何,我們希望上述簡單的綜合報告能讓大家更了解未來的資安趨勢發展,從而提早作好預備以免「中招」。

以上資訊由www.hkitblog.com提供

Categories: 網絡安全 Tags: DDOS, DDoS 攻擊, SSL 認證, SWIFT 攻擊, 安全, 流動裝置, 物聯網, 物聯網安全, 趨勢預測, 駭客, 駭客工業

輕鬆簡單!免費申請 AWS IaaS 作測試用途

在進行不同的測試前,很多時我們都需要建立一個平台用以進行測試,而 AWS 可以說是筆者較常用的一個。一直以來 AWS 都有提供免費的服務,讓我們可以作為測試平台之用。而要申請其實亦十分簡單,首先我們先申請一個 AWS 帳戶用來測試 DNS 備援,原因是可於 EC2 建立 Free Tier VM,而虛擬資源是大約 1 vCPU 和 1 GB RAM。計算方法是一個 VM 於一個月運行不可以超過 750 小時,有效期為一年,因為我們需要建立兩個 Free Tier VM,所以是 750 小時除以 2,總計是每台 VM 可在一個月運行 375 小時。

籍此我們便能擁有一個免費雲端平台進行實測,在申請一個 AWS 帳戶時需要填寫公司資料之外,亦需要登記信用卡資料,AWS 是以電話方式核對身份的,所以您要填寫一個真實的電話號碼,大家申請時可要需注意這兩點。

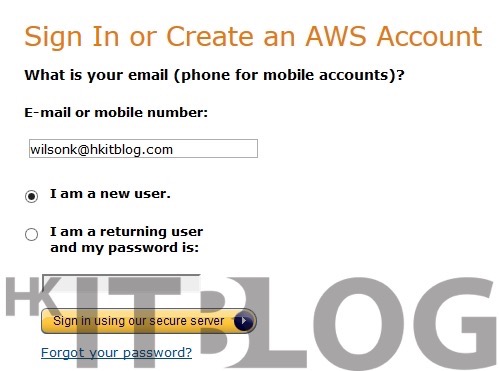

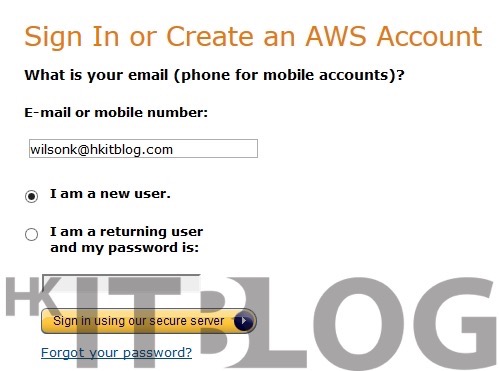

大家先在瀏覽器輸入 http://aws.amazon.com/ 進入 AWS 官方網站,如圖 2 所示按其中一個【Sign In to the Console】按鈕進入 AWS 登入版面。並接著如圖 3 所示輸入登記電郵,因為是新用戶的關係,於中間位置選擇【I am a new user】,然後按下方【Sign in using our secure server】按鈕。

圖 2_ 進入 AWS 登入版面

圖 3_ 登記為新帳戶

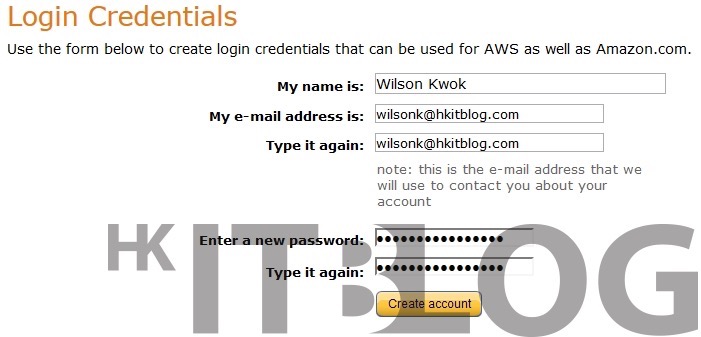

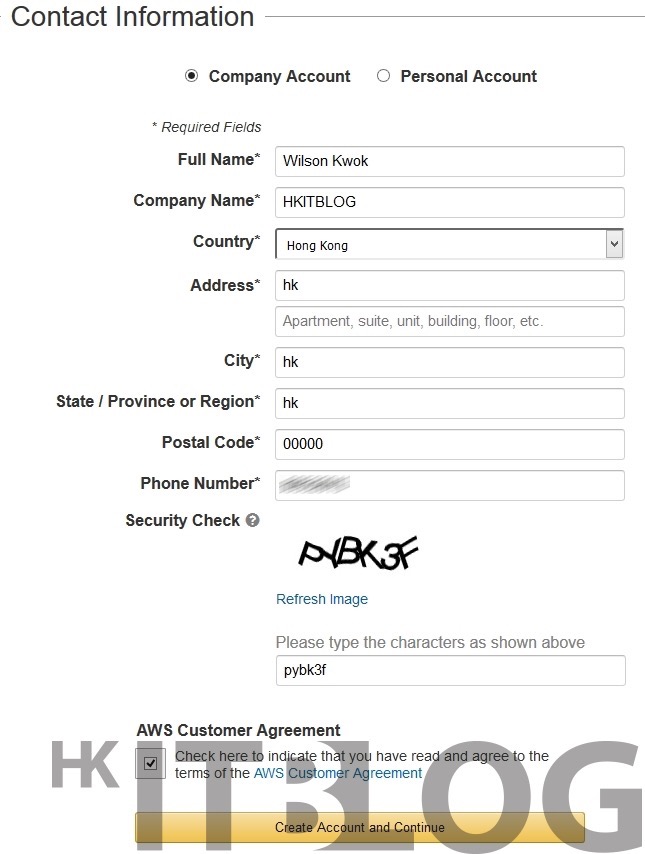

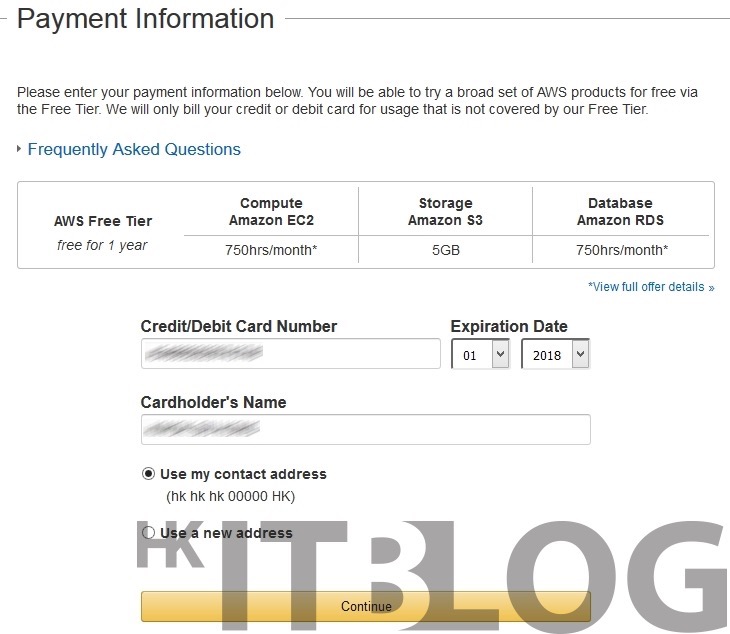

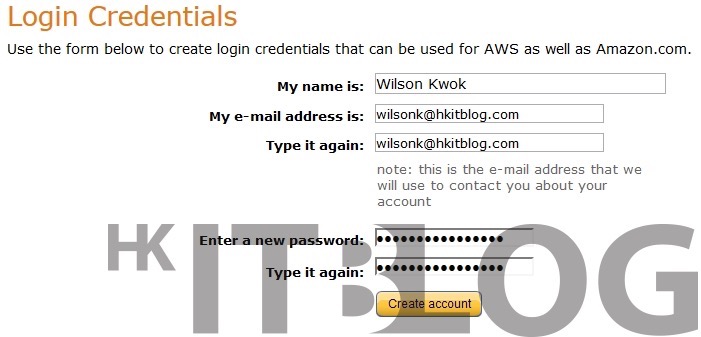

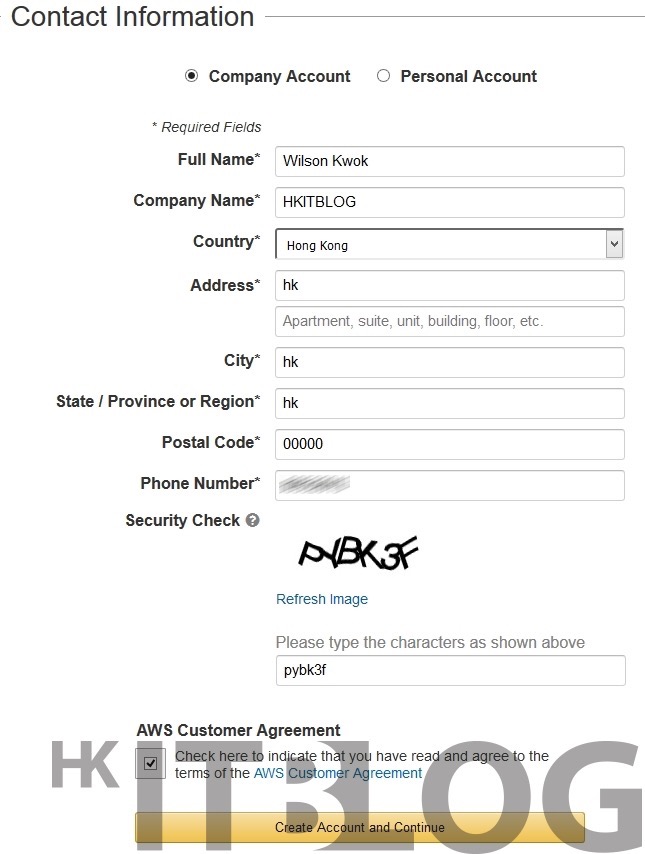

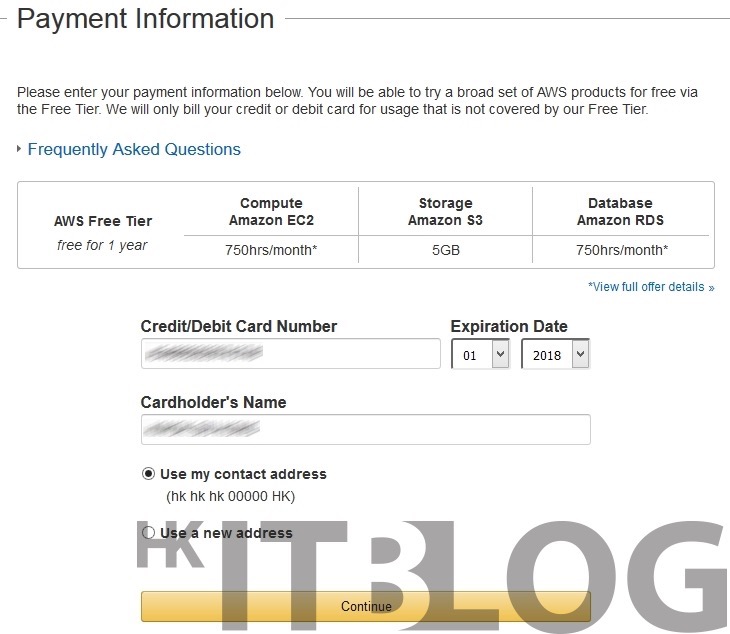

因為是以電郵地址和密碼登入,如圖 4 所示填寫適當登入資料,然後按下方【Create account】按鈕。如圖 5 所示選擇上方為【Company Account】,並在中間位置填寫公司資料,大家記得選取【AWS Customer Agreement】協議,然後按下方【Sign in using our secure server】按鈕。如圖 6 所示下一版面要我們填寫信用卡資料,而聯絡地址選擇剛才所輸入的公司地址,然後按下方【Continue】按鈕。

圖 4_ 填寫登入資料

圖 5_ 填寫公司資料

圖 6_ 填寫信用卡資料

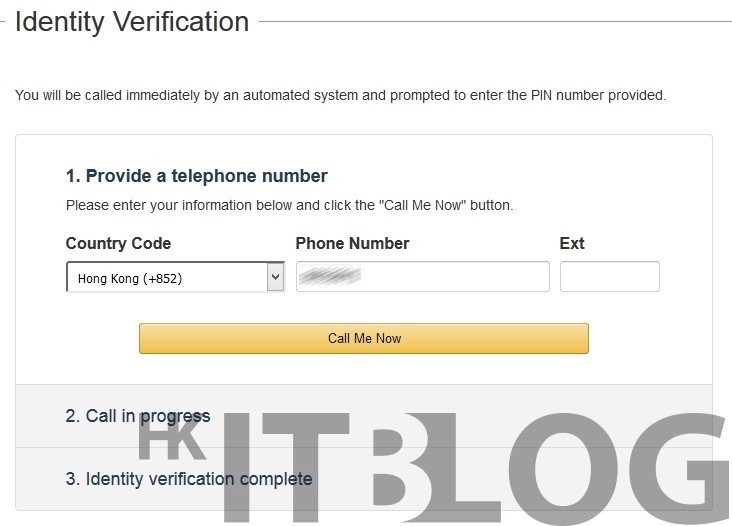

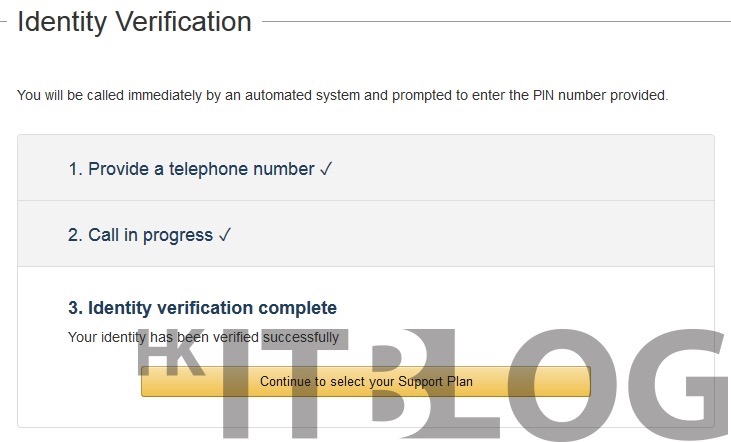

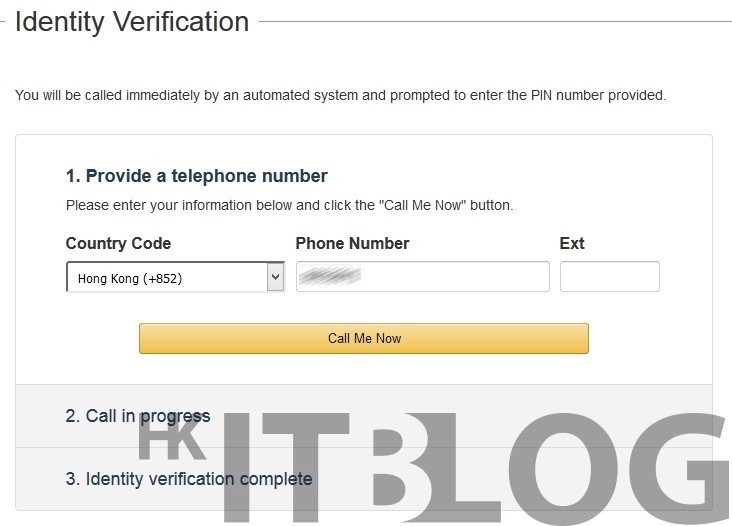

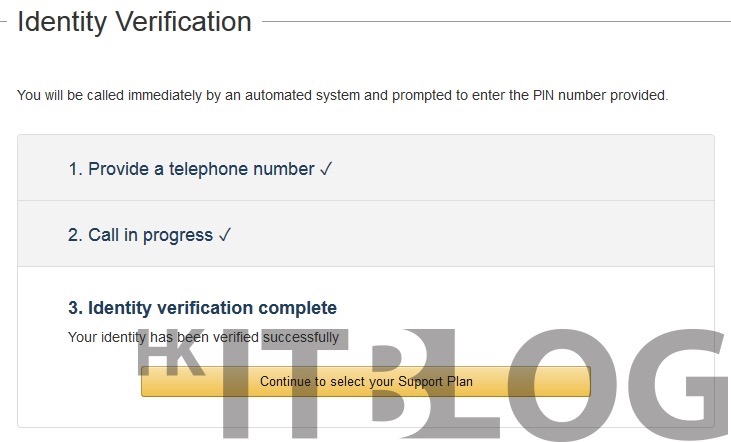

如圖 7 所示系統會以電話作核對身份,在這裡提供適當的電話號碼,然後按下方【Call Me Now】按鈕。大家會看到手機顯示 AWS 外國電話號碼,接聽後會提供四位數字 PIN 號碼,然後如圖 8 所示將 PIN 號碼輸入於 Call in progress 之中。如圖 9 所示系統完成確認電話號碼及核對電話號碼,大家可按下方【Continue to select your Support Plan】按鈕。

圖 7_ 填寫適當電話

圖 8_在電話輸入 PIN 號碼

以上資訊由www.hkitblog.com提供

如何在 AWS 之中安裝及測試 Apache?

如圖 27 所示已經完成建立第二台 VM,建立時只要選擇【DNS Make Easy Failover】的 Configure Security Group,不用再建設新的 Configure Security Group,也要記得下載 Key pair,而且自動取得 52.196.101.89 公用網路位置,最後將兩個 VM 名稱輸入 Primary 和 Secondary。

圖 27_ 建立第二台 VM

安裝及測試 Apache

現在我們可以於兩台 VM 安裝 Apache 伺服器,只要使用 Yum 便能輕鬆下載及安裝。因為不想避免偵測不到 80 埠口,請自行將 RHEL 7.2 防火牆關掉,以及關掉 SElinux。

因為需要從自己的電腦使用 SSH 連入兩台 VM,但是篇幅有限的關係,筆者其實之前已經有寫 AWS 教學,大家可以到 http://www.hkitblog.com/?p=24492 學習如何將下載回來的 Private Key 轉換成 PuTTY 檔案格式,然後利用這條 Private Key 連入 VM 安裝 Apache。

假設您已經成功連入 VM,大家先檢查一下 RHEL 7.2 預設有沒有安裝 Apache 伺服器,如圖 28 所示先下達【systemctl status httpd】指令檢查一下 Apache 伺服器有沒有啟動,以及下達【systemctl start httpd】指令嘗試啟動 Apache 伺服器,預設並無安裝,再下達【yum -y install httpd】指令安裝 Apache 伺服器。

圖 28_ 安裝 Apache 伺服器

安裝 Apache 完成之後,現在可以正式啟動,如圖 29 所示下達【systemctl start httpd】指令啟動 Apache 伺服器,然後再下達【systemctl status httpd】指令檢查 Apache 已經正常啟動,一切無誤就可以建立測試網頁內容。

圖 29_ 啟動 Apache 伺服器

Primary 主 Apache 伺服器 VM01 沒有故障,其網頁內容會顯示「This is DNS Make Easy Failover Testing!! (Primary)」,當發生故障轉換到 Secondary 主 Apache 伺服器 VM02 的話,網頁內容會顯示「This is DNS Make Easy Failover Testing!! (Secondary)」,這是之後作實測 DNS 備援之用的,希望大家能清楚明白備援到那台 Apache 伺服器。如圖 30 所示下達【cd /var/www/html】指令進入目錄,並接著下達【vi index.html】指令建立一個 index 網頁檔案。

以上資訊由www.hkitblog.com提供