現時很多事情均需依賴互聯網才可成事,就例如香港的各種金融活動,便正正是一個最佳例子;而香港一直以來被稱為國際金融中心,除了擁有天時地利的因素之外,良好的基建亦十分重要。提到基建,既然現時各種的金融活動均十分依賴互聯網,那香港的互聯網發展相信亦做得不錯。

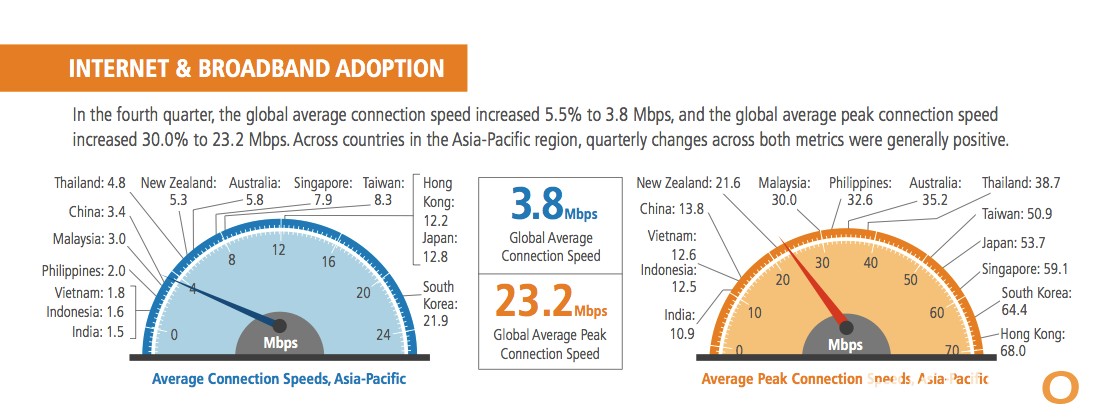

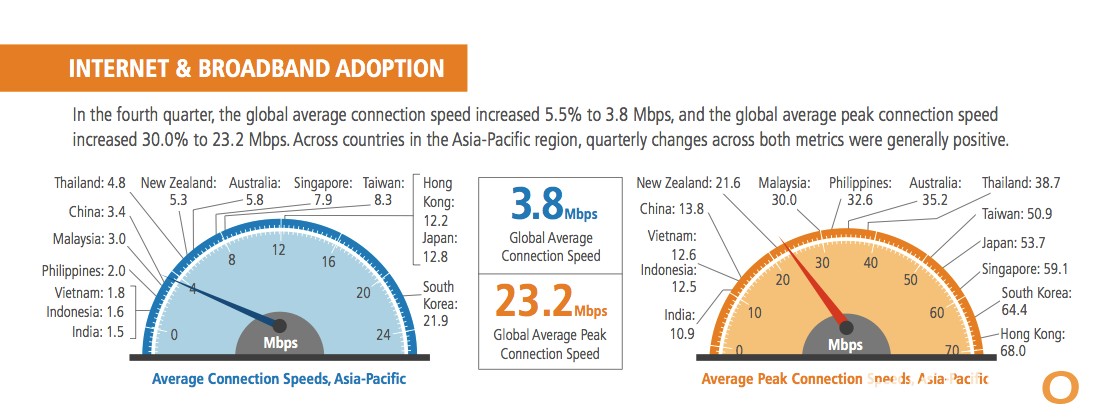

根據一份由 Akamai 發表的「2013 年第四季互聯網發展狀況概述報告」之中,便針對了全球的互聯網發展進行了統計,結果發現全球平均高峰連線速度在 2013 年錄得 38% 增長,而香港則以 68 Mbps 的最高平均高峰連線速度居於榜首。

有關報告是根據 Akamai Intelligent Platform 上所搜集的資訊,分析重要的全球互聯網統計數據,包括全球和地區性網絡連接速度、攻擊流量、寬頻使用率和狀態,以及 IPv6 應用,藉此洞察現今互聯網發展狀況及趨勢。報告亦透過使用 Akamai 的實時用戶監察(real user monitoring;RUM)計算網頁下載時間,以及有關敘利亞、蘇里南、圭亞那、利比亞及古巴等互聯網中斷對 Akamai 流量所造成的影響。

全球平均及平均高峰連線速度

全球平均連線速度以每季 5.5% 增長率持續改善,達至 3.8 Mbp。不過,首 10 個全球平均連線速度最快的國家或地區中其中一半國家或地區,包括首 4 個國家或地區,實則也錄得輕微的季度倒退,下滑幅度由荷蘭的 0.7% 至拉脫維亞的 6.7% 不等。南韓的平均連線速度雖然錄得 1.1% 的下跌,但仍然以 21.9 Mbps 的最高平均連線速度,成為季度第一。

有趣的是愛爾蘭(攀升 8.4% 至 10.4 Mbps)及美國(攀升 2% 至 10 Mbs)均錄得季度增長,促使這兩個國家的平均連線速度提升至 10 Mps 或以上,令首 10 個的所有國家或地區的平均連線速度第一次達到或高於「高寬頻」的門檻。

整體而言,133 個合資格的國家或地區的平均連線速度均比去年高,相比 2012 年結束時增加了 27%。南韓及愛爾蘭均錄得超過 50% 的年度增長,分別為 57% 及 59%。拉脫維亞是首 10 個國家或地區內錄得最少增長,於 2013 年間增長了 11%。

全球平均高峰連線速度在 2013 年第三季的輕微下降中回彈,在第四季錄得 30%(至 23.2 Mbps)的顯著改善。相比第三季的平均高峰連線速度,總共 138 個合資格以及首 10 個的所有國家或地區均錄得增長,升幅由南韓的 1.3% 至利比亞的 179%(提升至 15.8 Mbps)不等。香港和南韓擁有最高的平均高峰連線速度,並分別以 68 Mbps 和 64.4 Mbps 成為唯一兩個高於 60 Mbps 的國家或地區。

以每年計算,全球平均高峰連線速度相比 2012 第四季則增長了 38%。134 個國家或地區整體在平均高峰連線速度上錄得年度改善,由智利的 2.5%(至 20.3 Mbps)至烏拉圭的 163%(至 36.7 Mbps)不等。伊朗擁有最低的平均高峰連線速度,錄得 5.5 Mbps,相比第三季增長了 20%,年度增長率為103%。

全球高速寬頻(10 Mbps 以上)的使用率較以往放緩,在第四季未能錄得以往的雙位數百分比增長,季度增長率為 1.6%,維持於 19%。不過,年度改善情況強勁,全球高速寬頻使用率從 2012 年第四季提升至 56%。

全球寬頻使用率季度增長提升了 4.3%,當中 55% 與 Akamai 的連線 4 Mbps 或以上的速度進行。南韓及瑞士分別以 94% 及 91% 佔居使用率的首兩位。截至 2013 年年底,共 83 個合資格的國家或地區的寬頻使用率錄得年度增長,促使全球寬頻使用率的年度增長較 2012 年提升達 27%。

攻擊流量及安全

有關方面為了深入研究攻擊流量,早於多年前便悄悄的運營著一組未經公開的代理程式,並且通過散佈在互聯網內不同位置,藉以用來記錄視為企圖攻擊而連接的流量。根據這些代理程式所搜集的數據,有關方面成功辨別攻擊流量的主要來源地,以及被攻擊最多的傳輸埠。然而,值得留意的是 IP 位址的來源地未必是攻擊者所在的居住地。

在 2013 年第四季觀察來自 188 個國家或地區的攻擊流量,較上季多了 3 個地方。中國繼續佔據首位,錄得最多的攻擊流量,季度增長率由 35% 增加至 43%,美國的攻擊流量以 19%(從 11% 增長),居於第二位。加拿大則以季度 25 倍增長提升至 10%。對比於本年較早時間攀升至榜首的印尼,其攻擊流量繼續於第四季下跌,跌至第三季約四分一的攻擊流量,錄得 5.7%。

與第三季錄得集中進行攻擊下跌的情況不同,首 10 個國家在第四季的攻擊流量錄得增長。集中進行攻擊由第三季的 83% 上升至 88%,卻比起 2013 年第二季 89% 回落。

傳輸埠 445(Microsoft-DS)於第四季再度成為最熱門的攻擊目標,錄得季度增長至 30%。傳輸埠 445 成為首 10 個國家或地區中 6 個國家或地區的主要攻擊目標,包括德國、羅馬尼亞、俄羅斯、台灣、加拿大,以及美國。傳輸埠 80(WWW [HTTP])繼續佔據第二位,持續錄得 14% 攻擊,傳輸埠 443(SSL/HTTPS)則繼續佔據第三位,但錄得季度下跌,由 13% 跌至 8.2%。

分佈式阻隔服務(Distributed Denial of Service;DDoS)攻擊流量

雖然 DDoS 攻擊數量從 2013 年第二季的 318 個下跌至第三季的 281 個攻擊,但在同年第三季則增長了 23%,至第四季則錄得 346 個 DDoS 攻擊。整體而言,客戶於 2013 年報告了 1,153 個 DDoS 攻擊,比起 2012 年的 768 個增長了 50%。

企業界和商貿行業於第四季繼續成為行內經常受到 DDoS 攻擊的目標,分別錄得 159 和 82 個攻擊。兩個行業在季內共錄得少於 70% 攻擊,僅輕微少於身處美國的用戶所報告的總攻擊量的一半。

在「2013 年第四季互聯網發展狀況概述報告」中,有關方面開始了檢視攻擊目標將受到後續攻擊可能的情況。於第三季,分析報告指出此情況發生的機率為 1/4。在 2013 年第四季,遭受後續攻擊的可能錄得顯著上升,至 1/3 (35%)機會,代表 162 個機構中會有 56 個機構於整個季度遭受重複攻擊。

全球互聯網滲透情況

於 2013 年第四季,超過 7.8 億個來自 238 個國家或地區的 IPv4 位址連接到 Akamai Intelligent Platform,比第三季增加了近 3%,相比起 2012 年第四季度,則錄得 10% 增長。在首 10 個國家或地區中,其中 8 個錄得季度增長。巴西再一次錄得最強勁的增長,新增了近 8%(或大約 270 萬個 IPv4 地址)。

IPv6 的使用

美國及部分歐洲國家繼續在使用 IPv6 上領先世界,而在首 10 個國家中,歐洲再次佔領了 7 個席位。日本及秘魯是在其區域內唯一能夠晉身 10 強的國家。首 10 個國家中有 8 個錄得雙位數字的百分比增長率,其中秘魯及德國的升幅最大,分別為 41% 和 43%;升幅最小的則是羅馬尼亞,錄得近 8% 季度增長。

大專院校則繼續成為 IPv6 的最先採用者,首 10 個國家中大多數在使用率方面均錄得中等至大的季度增長。愛阿華州立、奧地利維也納大學及薩斯喀徹溫大學均錄得雙位數字的季度百分比增長。

流動連線速度

2013 年第四季,受訪流動網絡供應商提供的平均連線速度範圍由 0.6 Mbps (南非流動供應商 ZA-1)至 8.9 Mbps (俄羅斯流動供應商 RU-1)不等,和 2013 年第三季度報告的 9.5 Mbps 相比,最高速度出現了小幅下降。

本季亦進行了有關 Akamai IO 數據資料的分析,辨別在發送流動流量要求時,那一個用戶代理是常用的。根據從流動裝置透過數據網絡傳輸若干要求到 Akamai Intelligent Platform 所搜集的數據,顯示 Android Webkit 傳輸的要求佔大約 35%,Apple 的 Mobile Safari 則佔高於 29% 流量。然而,若把所有流動裝置的網絡流量均計算在內(並非只計算數據網絡),Apple 的 Mobile Safari 則佔整體傳輸要求超過 47%,Android Webkit 僅佔 32%。

基於 Ericsson 收集的流量數據,流動數據流量從 2012 年第四季到 2013 年第四季增長了 70%,以及在 2013 年第三季和第四季間增長了大約 15%。

以上資訊由www.hkitblog.com提供